ماهية عملية الهاكرز والتجسس

الحلقة 4/2

|

* القاهرة هدى رشوان:

* ماهو رقم الآي بي ادرس؟

هو العنوان الخاص بكل مستخدم لشبكة الانترنت اي انه الرقم الذي يعرف مكان الكمبيوتر اثناء تصفح شبكة الانترنت وهو يتكون من 4 ارقام وكل

جزء منها يشير الى عنوان معين فأحدهما يشير الى عنوان البلد والتالي يشير الى عنوان الشركة الموزعة والثالث الى المؤسسة المستخدمة والرابع هو المستخدم..

ورقم الآي بي متغير وغير ثابت فهو يتغير مع كل دخول الى الانترنت.. بمعنى آخر لنفرض انك اتصلت بالانترنت ونظرت الى رقم الآي بي الخاص بك

فوجدت انه:

200، 123، 123، 212 ثم خرجت من الانترنت او اقفلت الاتصال ثم عاودت الاتصال بعد عدة دقائق فإن الرقم يتغير ليصبح كالتالي:

366، 123، 123، 212 لاحظ التغير في الارقام الاخيرة: الرقم 200 اصبح 366.

ولذلك ينصح بعدم استخدام بعرض برامج المحادثة مثل «الآيسكيو ICQ» لانه يقوم باظهار رقم الآي بي بشكل دائم حتى مع اخفائه فيتمكن الهاكر من

استخدامه في الدخول الى جهاز الشخص المطلوب مع توافر شرط وهو ان يحتوي كمبيوتر هذا الشخص على منفذ او ملف تجسس «باتش»!!

* كيف يصاب جهازك بملف الباتش او التروجان او حتى الفيروسات؟

الطريقة الاولى

ان يصلك ملف التجسس من خلال شخص عبر المحادثة او «الشات» وهي ان يرسل احد الهاكر لك صورة او ملف يحتوي على الباتش او التروجان!

ولابد ان تعلم صديقي العزيز انه بامكان الهاكر ان يغرز الباتش في صورة او ملف فلا يستطيع معرفته الا باستخدام برنامج كشف الباتش او الفيروسات

حيث تشاهد الصورة او الملف بشكل طبيعي ولا تعلم انه يحتوي على باتش او فيروس ربما يجعل جهازك عبارة عن شوارع يدخلها الهاكر والمتطفلون!

الطريقة الثانية

ان يصلك الباتش من خلال رسالة عبر البريد الالكتروني لا تعلم مصدر الرسالة ولا تعلم ماهية الشخص المرسل فتقوم بتنزيل الملف المرفق مع الرسالة ومن ثم

فتحه وانت لا تعلم انه سيجعل الجميع يدخلون الى جهازك ويتطفلون عليك.

الطريقة الثالثة

إنزال برامج او ملفات من مواقع مشبوهة مثل المواقع الجنسية او المواقع التي تساعد على تعليم التجسس!

الطريقة الرابعة

الدخول الى مواقع مشبوهة مثل المواقع الجنسية حيث إنه بمجرد دخولك الى الموقع فانه يتم تنزيل الملف في جهازك بواسطة كوكيز لا تدري عنها!!

حيث يقوم اصحاب مثل هذه المواقع بتفخيخ الصفحات فعندما يرغب احد الزوار في الدخول الى هذه الصفحات تقوم صفحات الموقع باصدار امر بتنزيل

ملف التجسس في جهازك!

* كيف يختار الهاكر الجهاز الذي يود اختراقه؟

بشكل عام لا يستطيع الهاكر العادي من اختيار كمبيوتر بعينه لاختراقه الا اذا كان يعرف رقم الآي بي ادرس الخاص به كما ذكرنا سابقا فإنه يقوم

بادخال رقم الآي بي ادرس الخاص بكمبيوتر الضحية في برنامج التجسس ومن ثم اصدار امر الدخول الى الجهاز المطلوب!

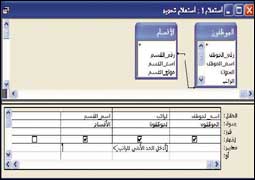

واغلب المخترقين يقومون باستخدام برنامج مثل «IP Scan» او كاشف رقم الآي بي وهو برنامج يقوم الهاكر باستخدام للحصول على ارقام الآي بي

التي تتعلق بالاجهزة المضروبة التي تحتوي على ملف التجسس «الباتش».

يتم تشغيل البرنامج ثم يقوم المخترق بوضع ارقام آي بي افتراضية.. اي انه يقوم بوضع رقمين مختلفين فيطلب من الجهاز البحث بينهما فمثلا يختار هذين

الرقمين:

10، 123، 224، 212

100، 123، 224، 212

لاحظ آخر رقمين وهما: 10 و 100

فيطلب منه البحث عن كمبيوتر يحوي منفذ «كمبيوتر مضروب» بين اجهزة الكمبيوتر الموجودة بين رقمي الآي بي ادرس التاليين: 10، 123، 224،

212 و 100، 123، 224، 212 وهي الاجهزة التي طلب منه الهاكر البحث بينها. بعدها يقوم البرنامج باعطائه رقم الآي بي الخاص بأي كمبيوتر

مضروب يقع ضمن النطاق الذي تم تحديده مثل:

50، 123، 224، 212

98، 123، 224، 212

33، 123، 224، 212

47، 123، 224، 212

فيخبره ان هذه هي ارقام الآي بي الخاصة بالاجهزة المضروبة التي تحوي منافذ او ملفات تجسس فيستطيع الهاكر بعدها من اخذ رقم الآي بي ووضعه في

برنامج التجسس ومن ثم الدخول الى الاجهزة المضروبة!

.....

الرجوع

.....

|

|

|

|

توجه جميع المراسلات التحريرية والصحفية الى

chief@al-jazirah.com عناية رئيس التحرير

توجه جميع المراسلات الفنية الى

admin@al-jazirah.com عناية مدير وحدة الانترنت

Copyright 2002, Al-Jazirah Corporation, All rights Reserved

|