|

وزير الاتصالات:

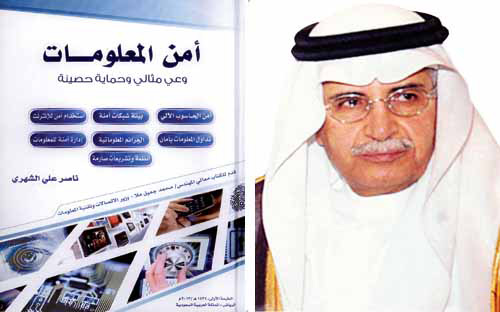

تعرض المعلومات الخاصة للاختطاف أو التحريف أو الفقد يحتم على أرباب تقنية المعلومات البحث عن وسائل لحمايتها في ظل حالة من التسارع غير المسبوق لحركة التحول الرقمي والإلكتروني، وتزايد المخاطر الأمنية على شبكات الاتصال للإنترنت، وتنامي الحروب الإلكترونية بفئاتها الفردية والجماعية والأممية، والتي أعادت رسم الخارطة المعرفية والتواصلية في عالم اليوم، أصبحت الحاجة أكثر إلحاحاً من أي وقت مضى لدعم المكتبة العربية بإصدارات نوعية تناقش طبيعة المجال الرقمي ومعطياته ومؤشراته وقضاياه المهمة وفي مقدمتها حماية المعلومات، ولا سيما ونحن نشهد اتجاهاً عاماً لاعتماد الأوعية الرقمية كنماذج رسمية لشتَّى أنواع التعامل في المؤسسات الحكومية وقطاع الأعمال ومختلف التطبيقات العلمية والمهنية والاقتصادية والطبية وغيرها.ضمن هذه الرؤية، أصبح بإمكان المكتبة المتخصصة في هذا المجال أن تتأكد من وصول إضافة مهمة تحت «أمن المعلومات.. وعي مثالي وحماية حصينة» وهو عنوان الكتاب الجديد للباحث ناصر بن علي الشهري عضو جمعية الحاسبات السعودية، والذي يعد الإصدار الأحدث على مستوى المبحث الإلكتروني المتخصص.

وزير الاتصالات: الكتاب يدعم جهود الحماية المعلوماتية

قدّم للكتاب معالي وزير الاتصالات وتقنية المعلومات المهندس محمد جميل بن أحمد ملا الذي أكَّد ارتباط الأمن مع النجاح؛ وكذلك أهمية اطمئنان الإنسان على الاستخدام الآمن للبيئة الرقمية، وبأن ما أودعه من معلومات خاصة به تبقى محجوبة عن أعين الآخرين إلا بإذنه. وأضاف الوزير: «لقد اتسعت دائرة هذه المنظومة الإنسانية، لتشمل أمور التقنية، التي تواجه النفس فيها الآخرين عبر طريق كثيفة، تكون فيها معلوماته عرضة للسرقة، أو التلاعب أو الضياع. فمع تطور العلم، وتكنولوجيا وسائل تخزين المعلومات، وتبادلها بطرق مختلفة؛ أصبحت المعلومات الخاصة عرضة للاختطاف أو التحريف أو الفقد؛ مما حتم على أرباب تقنية المعلومات البحث عن وسائل لحمايتها، وذلك من خلال توفير الأدوات والوسائل اللازمة؛ لدرء المخاطر الخارجية والداخلية عنها. وفي هذه الأجواء التي فرضتها المعلوماتية، تبرز أهمية البحث، بل وتكريس البحث عن وسائل ناجعة لحماية المعلومات، وتحقيق الاستخدام الآمن لمتداوليها. ومن هذه الأهمية، الكبيرة أيضاً؛ تبرز أهمية مباحث هذا الكتاب الذي بين يدينا؛ إذ تطرق المؤلف لكثير من الجوانب الأمنية المهمة، عند التعامل مع التقنيات الرقمية»

وركّز ملا في حديثه عن الكتاب على أهمية موضوع إدارة أمن المعلومات، وكيفية تشكيلها وعملها، وهي القضية التي تمثل الهم الأكبر للقطاعين العام والخاص؛ نظراً لما يمثله وجود مثل هذه الإدارات من أهمية كبرى في درء المخاطر المعلوماتية التي قدر تتسبب في خسائر مالية واجتماعية كبيرة، بسبب اختراق سرية المعلومات الحيوية، وما يتطلبه ذلك من استعداد لحماية الشبكات والمواقع، خصوصاً شبكات البنوك ومواقع التعامل الإلكتروني المختلفة.

وقال في نهاية تقديمه: «إن التقنية والمعلومات في حياتها ذات أهمية كبيرة، ولكن الأهم من ذلك، هو ضرورة معرفة الأخطار المحدقة بها، وبحياتنا؛ مما يحتم علينا المبادرة إلى ركن رشيد من العلم والمعرفة، نأوي إليه من أخطارها. ومثل هذا الكتاب يحقق الكثير من ذلك للقارئ والمتخصص والعام».

الباحث: ليس هناك نظام آمن بالكامل

في حين اعتبر الشهري أن كتابه يأتي محاولة لتوفير البعد العلمي والمعرفي الذي يتطلبه تعزيز ثقافة أمن المعلومات لشتَّى أنواع ومستويات المستخدمين، وأضاف: «أمام هذه الطفرة التقنية المتسارعة والتطبيقات المتلاحقة لمختلف البرمجيات والتعامل المباشر والآني مع المعلومات والتعاملات الإلكترونية بتصنيفاتها المتعددة والتواصل عبر شبكات اتصالات من مختلف أرجاء العالم، أصبح لزاماً مضاعفة الجهد لتأمين المعلومات والحفاظ على محتويات الحواسيب ومعدات الشبكات من المخاطر والأضرار المحتملة من عبث العابثين، والعمل الجاد على توعية المستخدمين والإدارات المعنية بأهمية تطبيق وسائل أمن المعلومات بالدقة المتناهية على مدار الساعة وطوال مدة العمل».

وأكَّد الباحث أن المستخدم المحترف إن كان يتقن معرفة مئات الخصائص والوظائف في أنظمة تشغيل الحاسوب والتطبيقات البرمجية العديدة، فإنه بالمقابل يجهل الآلاف من خصائصها ووظائفها، مشيراً إلى أن التطبيقات البرمجية والتقنيات الرقمية هي خلاصة عشرات الألوف من براءات الاختراع التي أنتجها الأفراد ومراكز البحوث والدراسات الحكومية والأهلية منذ عقود زمنية، وما زالت السوق تشهد الجديد كل فترة في صناعات التقنيات الرقمية والبرمجيات.

من الثوابت التي لا جدل فيها، وأجمع عليها أغلب الخبراء والمتخصصين في مجال أمن المعلومات والاتصالات، أنه ليس هناك نظام آمن بالكامل ولا يوجد مستوى صفر من الخطر، ولكن هناك مستوى أمن مناسب لظروف وبيئة العمل والخدمات المحددة.

من نشأة التقنية.. إلى تطورها واتساع تهديداتها

الكتاب الذي جاء في أكثر من 390 صفحة، اتبع منهجية التدرج الموضوعي في تناول التطور الذي شهده مجال الحاسبات والإنترنت، ومواكبتها في حالة تصاعدية وتفصيلية تشير ضمناً إلى أن اتساع هذه الشبكات وانفتاحها على ملايين المستخدمين والتطبيقات البرمجية يجعلها في حالة متنامية وغير محدودة من الخطر. هذا التدرج يمكن ملاحظته باستعراض فصول الكتاب الذي بدأ من فكرة وتعريف الحاسوب كعقل منظم ومدبر لكل المهام، وعرض لمحة تاريخية عنه ومكوناته ومراحل تطوره من جيل إلى جيل وأول ظهور له في السوق التجارية على صعيد الاستخدام الشخصي. وطرح الفصل أفضل التوصيات لاستخدام الحاسوب بصورة سليمة؛ للحفاظ عليه وعلى مكوناته، وكذلك أفضل طرق المثالية التي يتوجب على المستخدم إتباعها للوقاية من المشكلات الصحية، موضحاً ذلك بصورة تفصيلية.

أما الفصل الثاني فقد اشتمل على مواضيع متنوعة عن الشبكات كمنافذ لمنظومة الاتصالات المختلفة، وقدّم لمحة شاملة عن مفهوم الشبكة وتعريفها، مع تسليط الضوء حول مكوناتها وتصنيفاتها ومميزاتها بأسلوب واضح ومختصر في حدود تعطي فكرة عامة للقارئ عن أهمية الشبكات والارتباط الوثيق للحواسيب والمعلوماتية فيها وأفضل الوسائل لتأمين الشبكات من المخاطر وكيفية عمل ذلك.

وبالنسبة للفصل الثالث وهو أطول فصول الكتاب، فقد خصص لشبكة الإنترنت كمعبر تواصل دائم مع العالم، حيث أصبح المستخدم يتابع ويتفاعل مع أحداث متعددة في أنحاء العالم بلمسة بسيطة على شاشة بين يديه، والكرة الأرضية بما فيها من مجتمعات عديدة انخرطت في متصفحات الويب، وكونت عالماً افتراضياً لقرية كونية صغيرة يقطنها أجناس متنوعة من كل دول العالم. وقدم هذا الفصل عرضاً شاملاً لمواضيع عديدة عن شبكة الإنترنت والظواهر الإيجابية والسلبية التي تولدت جراء التعامل مع هذه الشبكة العنكبوتية.

وألمح الباحث إلى مخاطر الإنترنت على الفرد والمجتمع والمنشآت في حال عدم استخدامها بوعي مثالي وتحصين من سلبياته ومخاطره، وينصح كل متصفح إتباع الخطوات الثلاث التالية؛ لمساعدته في تحديد متى يبيح بالمعلومات الشخصية على الإنترنت.

أولاً: افحص سمعة العمل أو المنظمة بإتباع طرق البحث الدقيقة في الإنترنت أو الاتصال الشخصي.

ثانياً: راجع سياسة السرية بالموقع، فالمواقع الموثوق فيها على الإنترنت ستضع سياسة سرية أو بيان سرية المعلومات والتي توضح كيف ولماذا يقوم الموقع بجمع معلوماتك، وكيف ينوي استعمالها. فابحث عن سياسة سرية الموقع واطلع عليها جيداً. وقد تضمن الكتاب تفاصيل موسعة حولها.

ثالثاً: كُنْ واعياً تماماً للمعلومات الشخصية: وتناول الكتاب هذه النقطة بمزيد من التفاصيل، وهنا تطلب منك بعض المواقع كتاب معلومات في استمارات، أو تعرض الخيارات التي تختار منها بوضع علامات بالفأرة في صناديق صغيرة، ومن الأفضل والأكثر أماناً أن تزود الموقع فقط بالمعلومات التي ترتاح للإفصاح عنها.

أما الفصل الرابع فتركز في طرح مسألة أمن المعلومات والوعي المثالي والحماية الحصينة، وشمل توضيحات لأكثر المخاطر على أمن المعلومات وأسبابها والحلول المقترحة للتحصن ضدها، وأفضل الوسائل لنظم الحماية واستعمالاتها، ومعلومات متفرقة عن أضرار البريد العشوائي spam وكيفية الحماية منه، وكثير من المشكلات التي قد يواجهها أي مستخدم خلال اتصاله بالشبكة، كما قدّم الحلول المناسبة لحماية أمن المعلومات.وفي الفصل الخامس تناول الباحث موضوع الجرائم المعلوماتية اعتداءات بلا حدود، وهو من فصول الكتاب المهمة حيث قدّم فيه وصفاً شاملاً لمفهوم الجرائم المعلوماتية وتعريفها مع نماذج لبعض منها؟ وما أسبابها؟.. وأمثلة عديدة لأبرز الوقائع والقضايا في دول عدة، ومدى الأضرار والخسائر التي تسببت فيها الجرائم المعلوماتية، ومحاولة أن تقدم محتويات هذا الفصل للقارئ تصوراً شاملاً عن الجرائم المعلوماتية بمختلف أنواعها؛ حتى يكون لديه نظرة فاحصة حول هذه المسألة الحساسة ويكون على قدر عالٍ من الوعي عنها ويتصدى لأي منها، وينبّه غيره لمخاطرها وتوجيههم إلى الطرق المثالية لتفاديها.

وبالنسبة للفصل السادس فيتناول إدارة أمن المعلومات كتطبيق فعال لبيئة عمل آمنة؛ حتى لا تصل الحال ليوم لا ينفع فيه الندم، سواء على مستوى الأفراد أو المنشآت. كما تناول الفصل سياسات إدارات أمن المعلومات وأفضل الطرق والأساليب التي تعتمد في تعامل الموظفين مع الأنشطة والأعمال بمختلف أنواعها داخل المنشآت ومنظمات العمل.

وحول الجوانب التشريعية والأنظمة القانونية يتناول الفصل السابع طرح هذه المسألة المهمة للغاية؛ لما تحمله من جهود تتصدى بصرامة لجرائم المعلوماتية وتقرر العقوبات الرادعة على كل جرم معلوماتي، وغطى هذا الفصل أنظمة وتشريعات في عدد من الدول في العالم، بجانب عرض موسع لنظام الجرائم المعلوماتية في المملكة العربية السعودية مع لمحات لبعض بنود نظام التعاملات الإلكترونية، وأهمية هذه الأنظمة في ضبط تعامل الناس مع التقنيات الرقمية بالالتزام بالأخلاقيات الفاضلة والاستخدام المنضبط لتطبيقها.